AIとハッカーとその先へ

「Hack Fes.(ハック・フェス)」は、セキュリティ・エンジニアを対象にした対面開催限定のイベントです。専門知識を学んだり、スキルを磨いたりする場であるとともに、参加者同士が直接交流できる機会を提供することを目的としています。Fes.(フェスティバル)で多くの人が集まることで生まれる「ワクワク感」や「楽しさ」を共有し、参加者とともに「お祭り」を作り上げていきます。

AIの進化は日進月歩。たった1年でも状況は大きく変わります。今年はその"先"を見据え、いま注目されている最新トピックや技術動向を取り上げていきます。セキュリティエンジニアとして「その先」へ進むための知見やスキルにも触れられます。

参加登録はこちらCall For Presentations

Hack Fes. 2025では「サイバーセキュリティ」に関するテーマで講演者を募集します。下記リンクの文章をお読みいただき、専用フォームからご応募ください(5月31日で応募を締め切りました)。

https://forms.gle/PkYBMKamVw5y3B5s9

開催概要

・日程:2025年7月19日(土)

・時間:【カンファレンス】10:00〜17:40(受付開始 9:20予定)

【ネットワーキング(NW)パーティ】18:00〜19:40(開場 17:30)

・会場:秋葉原UDX

〒101-0021 東京都千代田区外神田4丁目14-1

【カンファレンス】UDX Conference(6F)

【NWパーティ】UDX Gallery(4F)

・形式:対面開催(オンライン配信は行わない)

・トラック数:メイントラック×1、セカンドトラック×1、ワークショップ×1

・募集人数:【カンファレンス】350名(予定)

【NWパーティ】150名(予定)

・参加費(税込):【カンファレンスのみ】4,000円

【カンファレンス+NWパーティ】10,000円

・事前登録:Yahoo! PassMarket にて販売中

・協賛企業:株式会社ブロードバンドセキュリティ

SCSKセキュリティ株式会社

株式会社CEL

株式会社ユービーセキュア

フューチャーセキュアウェイブ株式会社

アカマイ・テクノロジーズ合同会社

・主催・運営:一般社団法人日本ハッカー協会

・お問い合わせ:https://www.hacker.or.jp/contact-us/

タイムテーブル(開場は9:20を予定)

メイントラック(RoomA〜C):定員約230名

セカンドトラック(Room E):定員約60名

ワークショップ(Room F):定員約60名

ネットワーキングパーティ(4F UDX Gallery TYPE N):18:00〜19:40(開場17:30)

講演概要(順不同)・講師プロフィール(敬称略)

AI隆盛の本質、第3世代AI、AIエージェント、セキュリティ応用の可能性と必然性

近年のAIの発展は特に凄まじいですが、現象や言葉だけを見たのでは、どうしてこのような発展をしているのか?何が重要なのか?どう利用するのが良いのか?限界は? などがわからないと思います。

AIそのものを研究している立場から見ると、これらは、必然的、歴史的な発展の結果であり、今のAIエージェントも、突然現れたものではありません。この背景を正しく理解することで、どのような視点で今の最新技術を利用すれば良いかが見えてきます。

現在のAIは第3世代にあり、第1世代と第2世代については、時間の関係で AIの今を理解するに必要な要点のみを説明し、第3世代に説明を集中します。

また、その中では (1)機械学習、(2)大規模言語モデル、(3)AIエージェント、それぞれについて説明します。さらに、これらがセキュリティへの応用において、どのような必然性と可能性を持つかを示します。

ロボット技術と未来社会

ChatGPTなどのGenerative AIが広く使われるようになり、コロナ禍を機にサイバー空間を提供するプラットフォーム、サービスも開始されて久しい。しかし、これらのAI、サイバー空間はあくまで情報の共有と提供を主とした技術である。ロボット技術の真価はフィジカルワールドへの作用、経済活動から人々の日々の暮らしまで直接、役に立てる事だ。本講演では、サイバー・フィジカルを繋げるこれからのロボット技術、そしてAIを搭載したモビリティの事例と今後の技術展望について述べる。これからの日本の産業と技術が向かうべき一つの方向を提示し、そのグランドデザインについても触れる。

ニンゲンがAIを本当のパートナーとして認めるとき

『繭の季節が始まる』『ディープフェイク』『サイバーコマンドー』などで、サイバーセキュリティやAIをテーマに小説を書いてきた著者が、やや乱暴に想像の翼を広げ、AIが人類のパートナーとして台頭した近未来、世界に与える影響を、ドラマチックかつアバウトな与太話として語ります。

行きつく先は、ただのほら話かそれともホラーか!? 石を投げたい気持ちをぐっとこらえて笑ってもらえるとありがたいです。

BLADE : Windows/Linux対応のAIエージェント型ペネトレーションテストツール - 攻撃面の発見から内部侵害まで、攻撃チェーン全体を自動化 -

サイバー攻撃が巧妙化・複雑化する中、効率的かつ包括的なペネトレーションテストの重要性が増しています。本講演では、LLMを基盤としたAIエージェントを活用し、WindowsおよびLinux環境に対してペネトレーションテストを自動実行するツール「BLADE」を紹介します。

BLADEは複数のAIエージェントを連携させることで、ASMによる攻撃面の自動探索から、権限昇格を含む内部侵害まで、攻撃チェーン全体を自律的に実行可能です。また、BLADEはローカルLLMにも対応しており、検査対象内の機微情報が外部に漏れるリスクがないため、実運用環境でも安心して利用することができます。

本講演ではBLADEの設計思想や主要機能の解説とともに、ライブデモを通じて、マルチAIエージェントがペネトレーションテストの効率と精度をどのように向上させ、柔軟かつ拡張性のあるセキュリティ評価を実現するかをお見せします。

生成AIによるソフトウェア開発の収束地点

生成AIはソフトウェア開発の風景を急速に塗り替えています。

本講演では、この進化がどこへ向かうのか、その「収束地点」を考察します。

機械学習分野から見た技術面の発展の課程および、実際に生成AIを活用する複数の企業で行われている開発の様子を両輪で紐解く中で、生成AI開発がもたらすコードの信頼性や未知のリスクを予想します。

私達が備えるべきエンジニアリングの未来像について、皆様の一助になれば幸いです。

米国国防総省(DoD)のDevSecOpsライフサイクルをAWSのセキュリティサービスとOSSで実現

米国国防総省(DoD)が策定したDevSecOpsライフサイクルではどのようなセキュリティプロセスが必要であるかの記述がなされており、各開発フェーズにて考慮するべきことがまとめられています。このセッションではセキュリティを考慮したCI/CDパイプラインを最新のAWSとOSSでどのように実現できるか、取り上げるサービスの紹介とともに解説します。

AIによるバグハンティング

AIはこれまでマルチモーダルによって人間の目や耳にあたる部分を獲得してきた。そしていま「手」にあたる部位を獲得することによってAIはさらなる進化を遂げている。 この講演ではそうした情勢について最新状況を解説し、サイバーセキュリティにおける応用としてバグハンティングへの活用方法を研究した結果について解説する。

RapidPen: AIエージェントによる高度なペネトレーションテスト自動化の研究開発

本講演では、ペネトレーションテストにおけるIPアドレスからシェル獲得までの「初期侵入」フェーズを全自動化するAIエージェントツール「RapidPen」の研究開発について報告します。

AIによるペネトレーションテストの試みは散見されますが、RapidPenでは単一の脆弱性だけでなく、複数の脆弱性や設定不備を巧みに組み合わせた「複合初期侵入」の自動化焦点を当て、ハイスキルな人間と同等レベルに達することを目標としています。

AIエージェント・LLMの技術を単純に活用するだけでは難しい理由を説明し、そのギャップを埋めるための工夫についてご紹介いたします。

プロンプトインジェクション 2.0 : 進化する防御機構とその回避手法

大規模言語モデル(LLM)を外部のデータソースやツールと統合するプロトコル、Model Context Protocol(MCP)の登場で、LLMが多様なユースケースで幅広いユーザーに活用されています。しかし、悪意ある指示を挿入しLLMに意図しない動作をさせるプロンプトインジェクションは未解決で、多くのサービスで情報漏えいなどの問題が生じています。

この問題に対処するため、SpotlightingやTask Trackerなど新たな防御機構が開発されています。Microsoft主催のプロンプトインジェクション回避技術コンテスト「LLMail-Inject」で、私のチームは14位(上位3%)を獲得しました。

本講演では、コンテスト参加で得た知見をもとに、プロンプトインジェクション防御機構と仕組みを説明し、回避手法をデモを交えて解説します。

LLM を活用したソースコードにおける脆弱性の検出

本講演では、静的解析による脆弱性発見の新たなアプローチとして、木構造とLLMを活用した効率的かつ効果的な手法について取り上げます。講演の際には、従来の静的解析における脆弱性の発見方法についての理解を深めた後、意図的に脆弱性が含まれたWordPressのプラグインと実際に存在した脆弱性を題材とし、LLMを用いた脆弱性の検出方法についての理解を深めます。

サイバーセキュリティ概念のバーチャルからリアルへの応用 ~対ロシア、対北朝鮮の脅威への対処法~

国際的に戦乱や自然災害が増える中で、各国の世相に依存したサイバーセキュリティ脅威の見落としによる被害も、ネットからリアルに範囲が急拡大しつつある。

これらは、プログラミングなどのデジタル的な対処以外に、組織体系や人やモノ、カネの流れの構造把握も広義のサイバーセキュリティとして重要になってきている。

本講演では、サイバーセキュリティを防犯や防災、国防の文脈で捉え、ゆくゆくは情報システム担当者がサポートに廻りながらも、一般社員や顧客の方々ひいては地域コミュニティが主体的に毎日少しずつセキュリティホールを塞ぐ習慣を身につけてもらえる内容を目標とした。

『セキュリティエンジニアの知識地図』の著者と描く、あなたのキャリアコンパス ~多様化するセキュリティエンジニアのリアルと未来~

『セキュリティエンジニアの知識地図』で紹介されたセキュリティエンジニアの仕事や職種を、著者たちのリアルなキャリアパスから深掘りします!

ショートセミナーでは、脆弱性診断やペネトレーションテスト、コンサルティングなど、さまざまな専門分野で活躍する著者たちが登壇。現在の仕事にたどり着くまでの道のりや、日々向き合うミッション、現場のリアルな課題まで、本音で語り尽くします。

パネルディスカッションでは、「AI時代、どう働く?」といったテーマや、皆さんから寄せられたキャリアの悩みに、著者たちがズバリ答えます。明日からの一歩が、きっと楽しみになる。そんな時間をお届けします!

スポンサーセッション

スポンサーセッション: Web開発者からハッカーの世界へ -AIを用いたVibeCodingの安全性について-

Webアプリケーションの開発者だった私が、なぜ"ハッカー"と呼ばれる側へと足を踏み入れたのか。そのきっかけと過程、そしてそこから得られた数々の貴重な経験について、本講演でお話しします。脆弱性診断の現場でしか見えないリアルな罠、ハッカーとなり踏み入れたBlackHatで見た景色、そして今話題のAIを活用したWebアプリケーション開発手法であるVibeCodingに対するセキュリティ的な懸念と考察。

スポンサーセッション: 物理デバイスから突破する攻撃技術

近年、サイバーセキュリティの強化が進む一方で、新たな侵入経路として物理セキュリティの重要性が再び注目されています。本講義では、USBデバイスやRFIDクローン、無線通信の悪用に加え、物理侵入におけるAI技術の活用についても解説します。攻撃手法とその成立要因、防御策を体系的に学び、サイバーとフィジカルの境界を越える複合的なリスクへの理解を深めます。

スポンサーセッション: AIと[文系]セキュリティエンジニアの日常

文系学部卒エンジニアがセキュリティ部門に配属後、生成AIと一緒に駆け抜けてきた3年間をぎゅぎゅっとまとめてお話しします。「普段の業務や学習でどのように生成AIを活用してきたのか」や、「3年目で転職を考えた理由」などAIに限らず、セキュリティエンジニアとして経験をお話しします。

スポンサーセッション: AIエージェントはハッカーの夢を見るか? ―攻撃者とAIの境界線とその先ー

生成AIやAIエージェントの進化は、私たちの生活やビジネスを劇的に変える一方で、サイバー攻撃の形も根本から変えようとしています。本講演では、実際に確認されているAIを用いた攻撃の事例や、生成AIがペネトレーションテストやマルウェア開発にどのように利用されているのかに触れます。さらに、防御側が直面する新たな課題と対応の方向性を提示します。

スポンサーセッション: "w/ AI", "w/o AI" 2つの世界の光と闇

AIセキュリティ投資は、桁違いのROIという「光」をもたらす一方で、その背後には旧来の発想では捉えきれない「影」が忍び寄っています。本講演では、「w/ AI」と「w/o AI」の2つの世界線を行き来しながら、組織が直面する新たなリスクの輪郭を描きます。完璧な防御ではなく「しなやかに耐え、素早く立ち直る力(サイバーレジリエンス)」へ。技術・体制・文化、それぞれの変革のヒントをお届けします。

スポンサーセッション: APIを守らずしてAIは守れない - OWASP API Security Top 10への国内検知事例に学ぶ「防御の順序」

「AIのセキュリティは、盤石なAPIセキュリティの上に成り立つ」

現代のAI活用は、必ずといっていいほどAPIを介して行われます。しかし多くの組織で、その玄関口であるAPIのセキュリティが不十分なまま、プロンプトインジェクション対策といったAI固有のセキュリティ議論が先行しています。

本セッションでは、『OWASP API Security Top 10』で指摘される脅威に対し、日本国内で実際に観測された攻撃の検知事例をベースに、堅牢なAPIをいかに設計し防御すべきかを解説。その上で、AI固有の課題(OWASP LLM Top10 など)へと進む 「正しい順序」 でのセキュリティ実装の全体像を提示します。

ワークショップ概要(順不同)・講師プロフィール(敬称略)

バグバウンティ入門 〜バグハンターへの道のり〜

本講義では、バグバウンティに興味がある方や挑戦してみたいけど始め方がわからない方などの初心者に向けて、最初の一歩を踏み出せる内容を取り扱います。 今回はバグバウンティプラットフォームをもとに、ドメイン(WebサイトやWebアプリ)を対象とした、バグバウンティにおける脆弱性調査の流れについてポイントを押さえながらハンズオン形式で実施します。

前提として、基礎的なWebセキュリティやJavaScriptに関する知識を持っていることが望ましいです。

用意するもの:ローカルプロキシツール「Burp Suite」、Webブラウザー。

CTF入門 〜AI時代にCTFで何を学ぶか〜

近年、CTFはセキュリティエンジニアに限らず、幅広い層から注目を集める一方で、AI技術の進歩に伴い年々問題の難易度が上昇しており、初心者にはややハードルが高く感じられるようになってきました。

そこで、CTFに興味がある初心者の方向けに、AI時代の中でのCTFの向き合い方等を含め、以下ジャンルの講義と、実際に手を動かしながら学べる簡易mini CTFを開催します。

- Web

- Pwn

- Forensics

Webアプリケーション(SPA)脆弱性診断入門

AIサポートによる開発が普及しつつありますが、生成AIの提示するコードに脆弱性があるケースや、生成AIのコードを開発者が手直しする際に脆弱性が混入するケースもあり、脆弱性診断の必要性は減っていません。本ハンズオンでは、ReactとExpress.jsによるAPIで開発されたTodoアプリケーションを対象として、Web APIやSPAフロントエンドの脆弱性診断入門を行います。セキュリティ知識は前提とせず、基礎から説明します。

用意するもの: ローカルプロキシツール「Burp Suite」(Community Editionでも可)をあらかじめインストールしていただきます。

ネットワークOSINTハンズオン by pinja

公開ネットワーク情報から対象のインフラ全体を可視化し、脅威ハンティングや攻撃面評価に直結する調査フローを実践形式で学ぶハンズオンです。whoisから、DNS、サブドメイン調査、使用技術やフレームワークの調査/ShodanやCensysなどを組み合わせ、関連ドメインやサービスを迅速に特定を体験。初学者でも即戦力となるネットワークOSINTスキルを90分で習得しましょう。

当日はPCもしくはMacが必要です。ブラウザー利用のみで行います。

イベント

CTF S.Q.A.T 2025

株式会社ブロードバンドセキュリティが主催するジェパディ形式のオンラインCTF大会。

CTF初心者〜中級者を対象にした個人戦で、Web・ネットワーク・フォレンジック・OSINT・その他のジャンルから出題されます。成績上位3名には賞品が授与されます。

7月19日(土)10:00~17:00(JST)

スコアボードは15:00(競技終了2時間前)に表示停止。

競技終了後にスコアを集計し、ネットワーキングパーティの席で優秀者を発表します。

●Webサイト:7月18日(金)18:00オープン予定

・トップページ https://bbsec-ctf-hackfes2025.ctfd.io/

・参加登録ページ https://bbsec-ctf-hackfes2025.ctfd.io/register

・スコアボード https://bbsec-ctf-hackfes2025.ctfd.io/scoreboard

ギークステッカー交換会

国内外のカンファレンスなどに参加して手に入れたギークなステッカーを皆で持ち寄り交換してみませんか?

【ルール】

テーブルに広げてあるステッカーの中から1枚、お好きなものを進呈いたします。複数のステッカーが欲しい方は、あらかじめ、ご自身でステッカーをご用意いただき、会場で交換してください。1枚ご提供いただくごとに1枚ゲットできます。進呈する1枚に加え、各自最大4枚まで交換することが可能です(合計5枚まで)。なお、「日本ハッカー協会」のステッカーは参加者全員に配布していますので、交換対象外とさせていただきます。

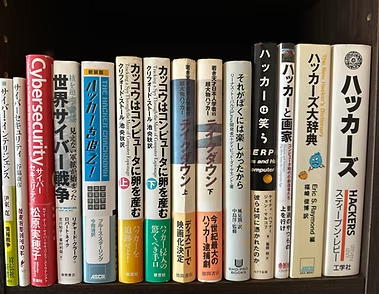

PC技術書・ハッカー関連書籍交換会

読んで役に立ったPC技術書や、強く印象に残ったハッカー関連の書籍などを、皆で共有してみませんか? 用済みになった本を処分する場ではありません。他の人に読み継いでほしいと思うものをお持ちください。

【ルール】

ハッカー協会理事が本の鑑定人を務めます。技術解説書は発行から3年以内のもの(2022年発行以降)が対象。ハッカー関連の読物は発行年を問いません。お持ちいただいた本は「Aグレード」と「Bグレード」に分類され、交換は同じグレードの本の間で行われます。交換は1人1冊まで。

Japan Hackers Association Quest

日本ハッカー協会は、ハッカーを中心とした情報セキュリティ人材の職業紹介を行っております。ハッカー協会に寄せられております求人の一部をQuestという形で皆様にご紹介いたします。興味があるQuestがございましたら、QRコードを読んで頂き、その場でエントリーすることも可能でございます。仕事に関するご質問がございましたら、お気軽にお越しください。